オフラインセミナー情報

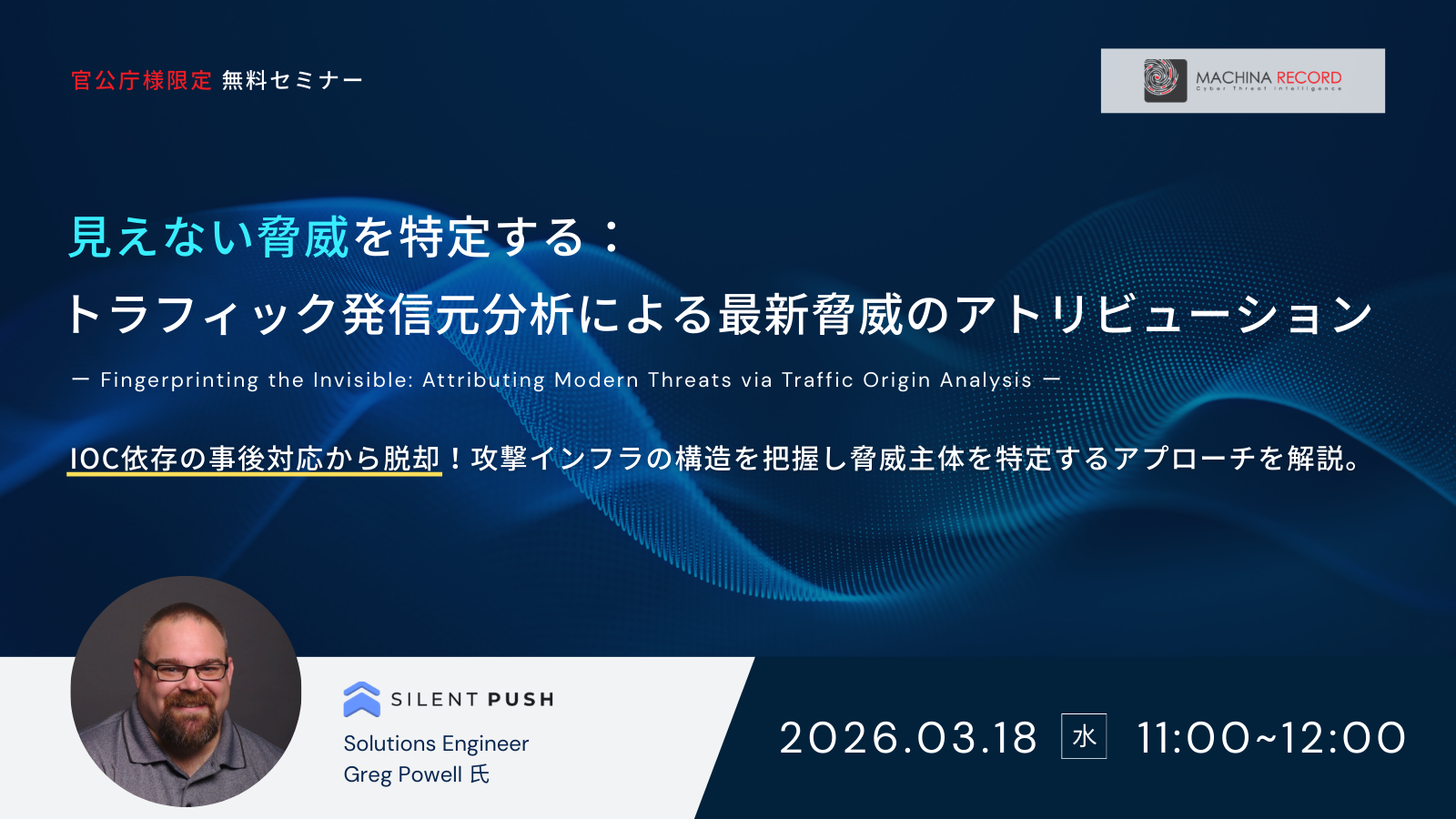

【防衛/法執行機関限定】見えない脅威を特定する:トラフィック発信元分析による最新脅威のアトリビューション

2026年3月18日(水)11時より、防衛/法執行機関限定セミナー「見えない脅威を特定する:トラフィック発信元分析による最新脅威のアトリビューション」を開催します。

法執行機関およびインテリジェンス機関にとって、攻撃後に消滅することを前提とした短命かつエフェメラルなインフラの利用は、アトリビューションをますます困難にしています。優位性を維持するためには、事後的なインジケーターへの依存から脱却し、プロアクティブなインフラ・インテリジェンスへと軸足を移す必要があります。

本セッションでは、Silent Push がいかにしてこうしたデコイの背後を見抜き、真の「New Traffic Origin(新たな通信発信源)」を特定するのかを解説します。これにより、攻撃者のC2(Command and Control)ネットワークを可視化するために不可欠なデジタル上の痕跡を取得することが可能になります。

さらに、インフラデータを実行可能なインテリジェンスへと転換し、悪意ある活動の帰属、犯罪オペレーションの妨害、そして脅威が拡大する前の段階で発信源から阻止するための実践的手法をご紹介します。

セミナー概要

| セミナータイトル | 見えない脅威を特定する:トラフィック発信元分析による最新脅威のアトリビューション |

| 開催日時 | 2026年3月18日(水)11:00~12:00 |

| 開催形式 | オフライン開催 (会場:アクセア 半蔵門貸会議室) |

| 登壇者 | Silent Push Solutions Engineer Greg Powell 氏 |

| お申し込み方法 | 本ページ下部の申し込みフォームよりお申し込みください。 |

主なトピック

“Left of Boom”の現実

IOC(侵害後に得られる痕跡情報)のみに依存することが、国家レベルの防御能力をいかに脆弱化させるか。

インフラ・ハンティング

DNSレイヤーにおいて攻撃者のTTP(戦術・技術・手順)を追跡し、次の動きを予測する方法。

IOFA vs. IOC

既知の悪性IPをブロックする対応から、「悪性インフラを構築する行為」そのものを阻止する運用への転換。

トラフィック起源

VPNやレジデンシャルプロキシの背後に隠蔽された通信の真の発信源を特定する手法。

質疑応答

登壇者へ直接ご質問いただけます。※ 日英同時通訳付き

登壇者

Greg Powell 氏

Silent Push Solutions Engineer

米国沿岸警備隊に9年間勤務し、高度な戦術環境下で連邦法執行官として任務に従事。その後、SOC(Security Operations Center)運用をはじめ、シニア・ストラテジック・セキュリティ・アドバイザーやSIEMエンジニアなどを歴任してきた。

セキュリティアーキテクチャおよび脅威インテリジェンス分野で8年以上の実務経験を有し、ローデータと経営層レベルの戦略を接続する検知フレームワークの設計を専門とする。連邦政府機関のアナリストに対し、脅威オペレーションの最前線でトレーニングを実施してきた経験を持ち、先制的セキュリティの実践メカニズムに精通。

現在はSilent Pushのソリューションズエンジニアとして、これまでの知見を基に高度な脅威インフラ分析とアトリビューション支援に従事している。

REQUEST

お申し込みフォーム

※本セミナーの申込受付は終了しました。